Le Conseil national du numérique (CNNum) promeut à travers l’usage de plusieurs outils les logiciels libres, « source de convivialité, de partage, de coopération et de liberté ».

Logo du Conseil national du numérique

Commission consultative indépendante (créée en 2011, elle a connu plusieurs soubresauts), le Conseil national du numérique (CNNum) communique sur son « soutien à la promotion du Libre », et affirme: « Source de convivialité, de partage, de coopération et de liberté autant qu’outils nécessaires pour garantir un web ouvert, le libre est un sujet qui tient à cœur au Conseil national du numérique depuis de nombreuses années. Le Conseil renforce son soutien et rejoint la démarche collective de promotion du libre au sein de l’Etat et en dehors à travers plusieurs objets: des ateliers de contribution à Wikipédia, un agenda ouvert sur Framagenda, une chaîne Peertube et une carte des déplacements sur uMap. »

Wikipédia, agenda, PeerTube

Le CNNum précise:

– avoir organisé cinq ateliers de sensibilisation à la contribution à Wikipédia, une démarche présentée dans un billet de Louis Magnes, responsable plaidoyer au CNNum, sur LinkedIn. Autour de l’Observatoire sur l’utilisation du numérique dans la guerre en Ukraine, un travail de documentation a été mené, et « quel meilleur endroit pour collaborer collectivement à l’agrégation et au partage d’un savoir que Wikipédia? »

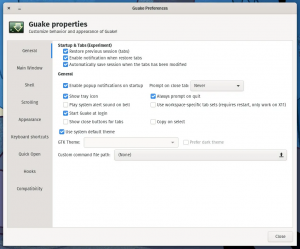

– ouvrir son agenda (vie du Conseil, événements ouverts au public, initiatives signalées…) et entre autres « montrer par l’expérience qu’il existe des outils ouverts, libres, participatifs, contributifs et qui œuvrent à la construction de savoirs communs ».

– migrer sur PeerTube, pour y diffuser plusieurs contenus (interviews, exposés…).

Jean Cattan, secrétaire général du Conseil national du numérique, explique: “Le Conseil national du numérique a toujours eu à cœur de soutenir la démarche du libre et des communs numériques. Les outils que nous déployons aujourd’hui sont essentiels pour renforcer notre soutien – par l’action et en totale cohérence avec notre mission d’agora scientifique et citoyenne. Je suis ravi que le Conseil rejoigne concrètement ce mouvement collectif, qui apporte également beaucoup de plaisir.”

« L’État est paradoxal »

Parmi les nombreuses publications du CNNum, voir cet échange avec Angie Gaudion, de Framasoft (sur la philosophie de cette association remarquable, tout est à lire).

Dont ce passage:

« Framasoft est devenue une association d’éducation populaire aux enjeux du numérique et des communs culturels. Notre objet social n’est plus de faire la promotion du logiciel libre, mais de transmettre des connaissances, des savoirs et de la réflexion autour de pratiques numériques émancipatrices. Pourtant, nous continuons à offrir des services en ligne afin de démontrer que ces outils existent et sont des alternatives probantes aux services des géants du web. Nous transmettons davantage désormais connaissances et savoirs-faire sur ces outils et accompagnons les internautes dans leur autonomisation vis-à-vis des géants du web. »

« L’État contribue aux communs. Par exemple, l’Éducation nationale propose la page apps.education.fr qui référence un ensemble de services pédagogiques en ligne basés sur du logiciel libre. Mais l’État est paradoxal : il contribue aux communs et signe des accords avec Microsoft pour implémenter Windows sur les postes informatiques des écoles. De plus, cette initiative de l’Éducation nationale est très bonne, mais elle reste très méconnue du corps enseignant. Au-delà de la contribution, il y a donc aussi un enjeu important de promotion. »

Source zdnet.fr